ソフトウェアだけじゃない、きっとRXSWINやCVEも -ソフトウェア部品表 SBOM-

ソフトウェア部品表(Software Bill of Materials: SBOM)とは

前回更新時に幾つか気になる記事を上げておきました。

今回はその中でも下記で取り上げられていた、ソフトウェア部品表(Software Bill of Materials: SBOM)を取り上げたいと思います。

このブログを読んで下さっている方には今更なことですが、車載ソフトに含まれるOSSなどの構成要素をすべて展開、閲覧できるようにし、脆弱性の有無を把握することは、サイバー攻撃を未然に防ぐ上で重要この上ありません。当ブログでもTop3のアクセスを頂いている下記でオリジナルのイメージ図を載せてみましたが、

まさにBOMで管理されている情報に加えて、各部品・モジュールで使用されているECUソフトウェアを関連づけて管理しましょう、という話しをしてきたわけですが、まさしくSBOMのイメージとなっているかと思います。(実用の際にはRXSWINで管理する必要がありますので、SBOMの要件だけでは足りませんが)

SBOMの管理ツールを見てみる

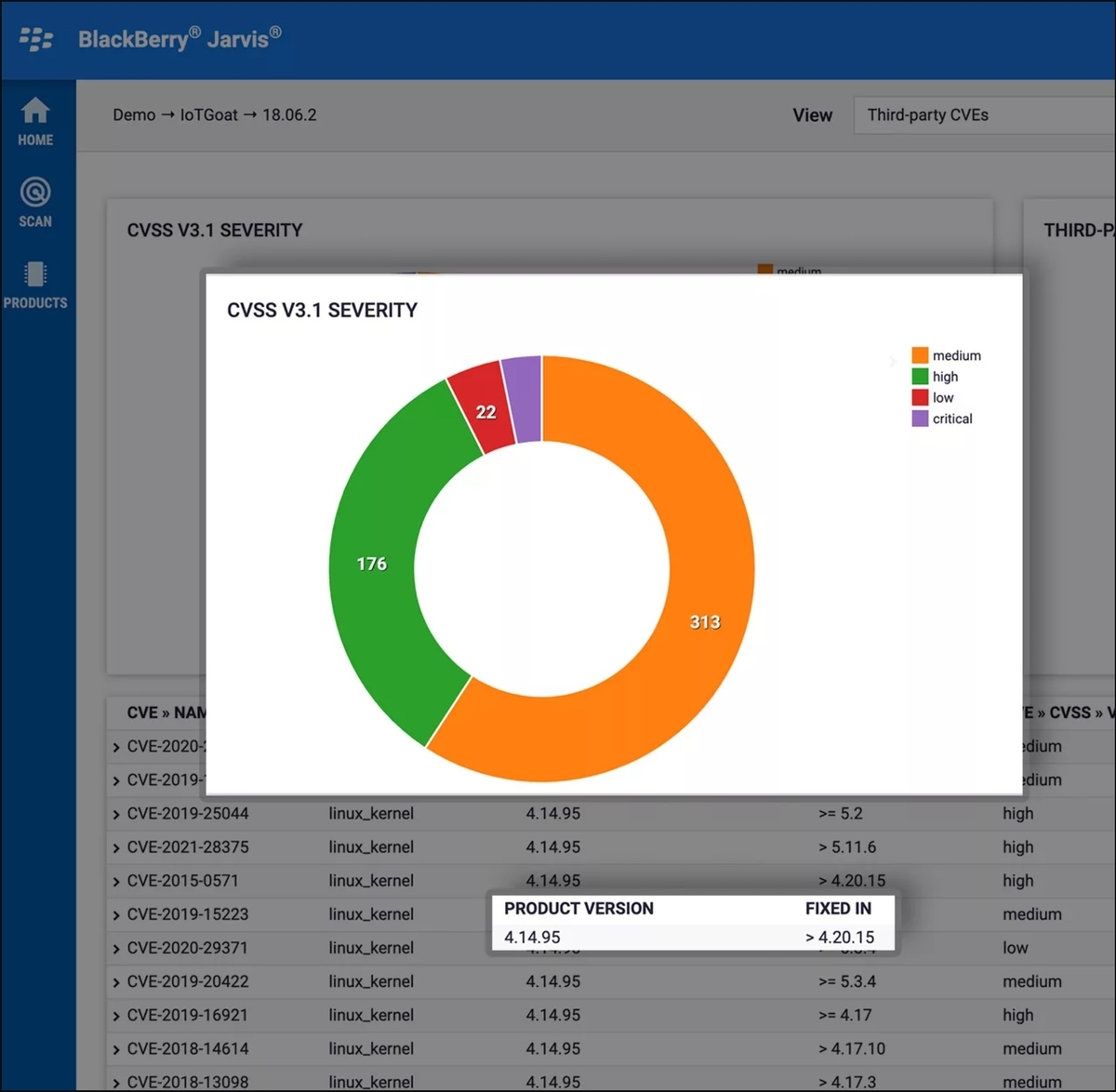

日経XTECHの記事では、Synopsys社の「Black Duck」、カナダBlackBerry社の「Jarvis」、イスラエルCybellum社のツールが紹介されていますが、今回は例としてBlackBerry社のJARVIS 2.0を見てみます。MONOistにも紹介記事がありました。

Blackberryというとわたしは携帯電話しかイメージできませんでしたが、このようなソフトウェアも開発していたのですね。このJARVIS 2.0は、組み込みシステム内のオープンソースソフトウェアとソフトウェアライセンス、およびそれらのサイバーセキュリティの脆弱性を検出して一覧表示できるソフトウェア構成分析ソリューション、とのことです。Synopsys社がソースコードを解析するのに対し、JARVIS 2.0やCybellum社はバイナリー解析に特化しているようです。えー、ソースコードはさすがにわかるのですが、恥ずかしながらバイナリって・・・という感じなので、改めて調べました。

メモ帳とかで音声ファイルや画像ファイル、exeファイル等を開いてしまったときの読めないあれですね。で、JARVIS 2.0では、アップロードされたバイナリデータをスキャンし、ライセンスや、検出された脆弱性を重要度で分類した上で、グラフィカルにレポーティングしてくれるとのこと。CVEダッシュボードなる画面もあるようです。

HPの説明と一部の画面だけでははっきりとはわかりかねますが、使用しているソフトウェアが抱えているCVEとそのCVEが解決されたバージョンを明らかにし、バージョンアップすべきソフトウェアの一覧を重要度も付記した上で、見える化してくれているようです。で、これも初めて知った用語なのですが、CVEです。

Common Vulnerabilities and Exposures、日本語だと共通脆弱性識別子となるようです。Red HatのHPが詳細を記載してくれていますが、米国国土安全保障省の一機関であるサイバーセキュリティおよびインフラストラクチャ・セキュリティ庁から資金援助を受けて MITRE 社が管理しているとのことです。

具体例はこちらがわかりやすかったです。

確かにこのようなCVEを一つひとつ確認していくことは非現実的であり、SBOM管理ツールに頼りたいところです。自動チェック機能は必須として、CVEを検知する際のパフォーマンスや品質はツール選定時における重要な判断基準となりそうですね。

というわけで、今回はSBOMならびにそのツールを1つ見てきましたが、他社のツールも比較検討のため今後見てみるようにします。しかし昔からそうですが、CADを始めこの手の自動車会社で核となるソフトウェア、残念ながらMade in Japanは見かけませんね。。。